Shiro学习小结

Shiro学习小结

# Shiro 学习小结

# 第一章 入门概述

# 1.1 Shiro是什么

Apache Shiro是一个功能强大且易于使用的 Java 安全(权限)框架。Shiro可以完 成:认证、授权、加密、会话管理、与Web 集成、缓存 等。借助 Shiro您可以快速轻松 地保护任何应用程序——从最小的移动应用程序到最大的 Web 和企业应用程序。

官网:https://shiro.apache.org/

# 1.2 为什么要用Shiro

自 2003 年以来,框架格局发生了相当大的变化,因此今天仍然有很多系统在使用Shiro。这与Shiro的特性密不可分。

易于使用:使用Shiro构建系统安全框架非常简单。就算第一次接触也可以快速掌握。

全面:Shiro包含系统安全框架需要的功能,满足安全需求的“一站式服务”。

灵活:Shiro 可以在任何应用程序环境中工作。虽然它可以在 Web、EJB 和 IoC 环境 中工作,但不需要依赖它们。Shiro 也没有强制要求任何规范,甚至没有很多依赖项。

强力支持Web:Shiro 具有出色的 Web 应用程序支持,可以基于应用程序 URL 和 Web 协议(例如 REST)创建灵活的安全策略,同时还提供一组 JSP 库来控制页面输出。

兼容性强:Shiro的设计模式使其易于与其他框架和应用程序集成。Shiro 与 Spring、Grails、Wicket、Tapestry、Mule、Apache Camel、Vaadin 等框架无缝集成。

社区支持:Shiro 是Apache 软件基金会的一个开源项目,有完备的社区支持,文档 支持。如果需要,像Katasoft这样的商业公司也会提供专业的支持和服务。

# 1.3 Shiro与SpringSecurity的对比

Spring Security 基于 Spring 开发,项目若使用 Spring 作为基础,配合 Spring Security 做权限更加方便,而 Shiro 需要和 Spring 进行整合开发;

Spring Security 功能比 Shiro 更加丰富些,例如安全维护方面;

Spring Security 社区资源相对比 Shiro 更加丰富;

Shiro 的配置和使用比较简单,Spring Security 上手复杂些;

Shiro 依赖性低,不需要任何框架和容器,可以独立运行;Spring Security 依赖 Spring 容器;

shiro 不仅仅可以使用在 web 中,它可以工作在任何应用环境中。在集群会话时 Shiro 最重要的一个好处或许就是它的会话是独立于容器的。

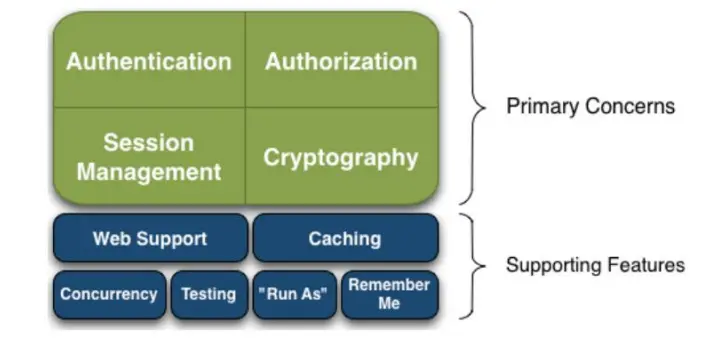

# 1.4 基本功能

# 基本功能点如下图所示

# 2 、功能简介

Authentication:身份认证/登录,验证用户是不是拥有相应的身份;

Authorization:授权,即权限验证,验证某个已认证的用户是否拥有某个权限;即判断用户是否能进行什么操作,如:验证某个用户是否拥有某个角色。或者细粒度的验证某个用户对某个资源是否具有某个权限;

Session Manager:会话管理,即用户登录后就是一次会话,在没有退出之前,它的所有 信息都在会话中;会话可以是普通 JavaSE 环境,也可以是 Web 环境的;

Cryptography:加密,保护数据的安全性,如密码加密存储到数据库,而不是明文存储;

Web Support:Web 支持,可以非常容易的集成到 Web 环境;

Caching:缓存,比如用户登录后,其用户信息、拥有的角色/权限不必每次去查,这样可以提高效率;

Concurrency:Shiro 支持多线程应用的并发验证,即如在一个线程中开启另一个线程,能把权限自动传播过去;

Testing:提供测试支持;

Run As:允许一个用户假装为另一个用户(如果他们允许)的身份进行访问;

Remember Me:记住我,这个是非常常见的功能,即一次登录后,下次再来的话不用登录了

# 1.5 原理

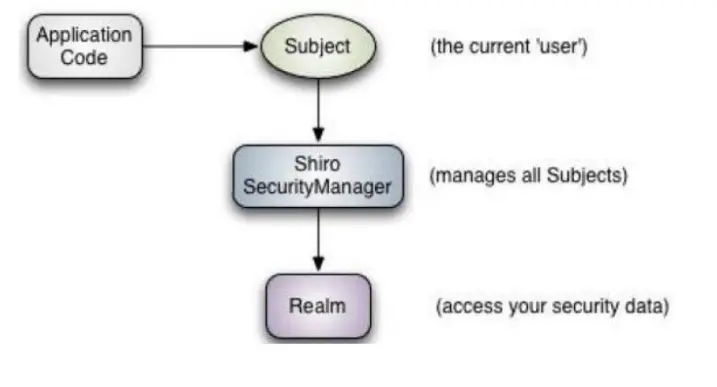

# 1、Shiro 架构(从外部观看)

从外部来看 Shiro ,即从应用程序角度的来观察如何使用 Shiro 完成工作

从应用程序角度,具体描述:

Subject:应用代码直接交互的对象是 Subject,也就是说 Shiro 的对外 API 核心就是 Subject。Subject 代表了当前“用户”,这个用户不一定是一个具体的人,与当前应用交互的任何东西都是 Subject,如网络爬虫, 机器人等;与 Subject 的所有交互都会委托给 SecurityManager; Subject 其实是一个门面,SecurityManager 才是实际的执行者;

SecurityManager:安全管理器;即所有与安全有关的操作都会与 SecurityManager 交互;且其管理着所有 Subject;可以看出它是 Shiro 的核心,它负责与 Shiro 的其他组件进行交互,它相当于 SpringMVC 中 DispatcherServlet 的角色

Realm:Shiro 从 Realm 获取安全数据(如用户、角色、权限),就是说 SecurityManager 要验证用户身份,那么它需要从 Realm 获取相应的用户进行比较以确定用户身份是否合法;也需要从 Realm 得到用户相应的角色/权限进行验证用户是否能进行操作;可以把 Realm 看成 DataSource

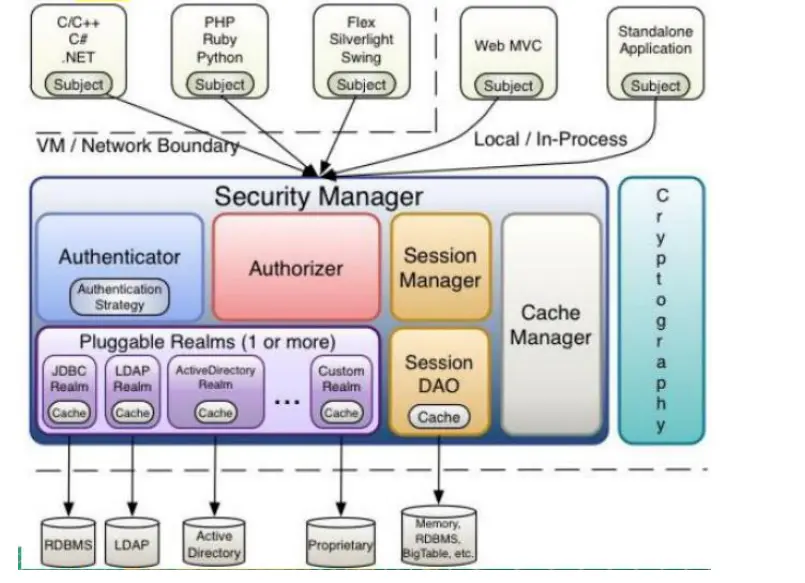

# 2、Shiro 架构 (从内部来看)

从内部的角度来看,具体架构如下所示:

Subject:任何可以与应用交互的“用户”;

SecurityManager :相当于 SpringMVC 中的 DispatcherServlet(中央管理器);是 Shiro 的心脏;所有具体的交互都通过 SecurityManager 进行控制;它管理着所有 Subject、且负责进行认证、授权、会话及缓存的管理。

Authenticator:负责 Subject 认证,是一个扩展点,可以自定义实现;可以使用认证策略(Authentication Strategy),即什么情况下算用户认证通过了;

Authorizer:授权器、即访问控制器,用来决定主体是否有权限进行相应的操作;即控制着用户能访问应用中的哪些功能;

Realm:可以有 1 个或多个 Realm,可以认为是安全实体数据源,即用于获取安全实体的;可以是 JDBC 实现,也可以是内存实现等等;由用户提供,所以一般在应用中都需要实现自己的 Realm;

SessionManager:管理 Session 生命周期的组件;而 Shiro 并不仅仅可以用在 Web 环境,也可以用在如普通的 JavaSE 环境。

CacheManager:缓存控制器,来管理如用户、角色、权限等的缓存的;因为这些数据基本上很少改变,放到缓存中后可以提高访问的性能

Cryptography:密码模块,Shiro 提高了一些常见的加密组件用于如密码【加密/解密】。

# 第二章 基本使用

# 2.1 环境准备

1、Shiro 不依赖容器,直接创建 maven 工程即可

2、添加依赖

<dependency>

<groupId>org.apache.shiro</groupId>

<artifactId>shiro-core</artifactId>

<version>1.9.0</version>

</dependency>

<dependency>

<groupId>commons-logging</groupId>

<artifactId>commons-logging</artifactId>

<version>1.2</version>

</dependency>

2

3

4

5

6

7

8

9

10

11

12

13

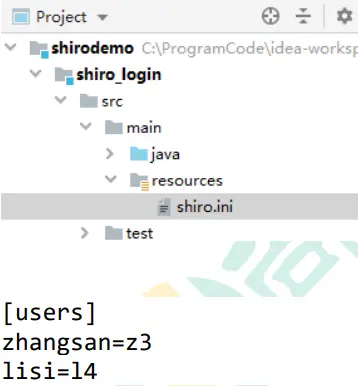

# 2.2 INI 文件

Shiro 获取权限相关信息可以通过数据库获取,也可以通过 ini 配置文件获取

1、创建 ini 文件

# 2.3 登录认证

# 1、登录认证概念

身份验证:一般需要提供如身份 ID 等一些标识信息来表明登录者的身份,如提供 email,用户名/密码来证明。

在 shiro 中,用户需要提供 principals(身份)和 credentials(证明)给 shiro,从而应用能验证用户身份:

principals:身份,即主体的标识属性,可以是任何属性,如用户名、邮箱等,唯一即可。一个主体可以有多个 principals,但只有一个 Primary principals,一般是用户名/邮箱/手机号。

credentials:证明/凭证,即只有主体知道的安全值,如密码/数字证书等。

最常见的 principals 和 credentials 组合就是用户名/密码

# 2、登录认证基本流程

收集用户身份/凭证,即如用户名/密码

调用 Subject.login 进行登录,如果失败将得到相应的

AuthenticationException异常,根据异常提示用户错误信息;否则登录成功创建自定义的 Realm 类,继承 org.apache.shiro.realm.AuthenticatingRealm 类,实现

doGetAuthenticationInfo()方法

# 3、登录认证实例

创建测试类,获取认证对象,进行登录认证,如下:

public class ShiroRun {

public static void main(String[] args) {

//1 初始化获取 SecurityManager

IniSecurityManagerFactory factory = new

IniSecurityManagerFactory("classpath:shiro.ini");

SecurityManager securityManager = factory.getInstance();

SecurityUtils.setSecurityManager(securityManager);

//2 获取 Subject 对象

Subject subject = SecurityUtils.getSubject();

//3 创建 token 对象,web 应用用户名密码从页面传递

AuthenticationToken token = new UsernamePasswordToken("zhangsan","z3");

//4 完成登录

try {

subject.login(token);

System.out.println("登录成功");

}

catch (UnknownAccountException e) {

e.printStackTrace();

System.out.println("用户不存在");

}

catch (IncorrectCredentialsException e) {

e.printStackTrace();

System.out.println("密码错误");

}

catch (AuthenticationException ae) {

//unexpected condition? error?

}

}

}

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23

24

25

26

27

28

29

# 4、身份认证流程

- 首先调用 Subject.login(token) 进行登录,其会自动委托给 SecurityManager

- SecurityManager 负责真正的身份验证逻辑;它会委托给 Authenticator 进行身份验证;

- Authenticator 才是真正的身份验证者,Shiro API 中核心的身份认证入口点,此处可以自定义插入自己的实现;

- Authenticator 可能会委托给相应的 AuthenticationStrategy 进行多 Realm 身份验证,默认 ModularRealmAuthenticator 会调用 AuthenticationStrategy 进行多 Realm 身份验证;

- Authenticator 会把相应的 token 传入 Realm,从 Realm 获取身份验证信息,如果返回/抛出异常表示身份验证失败了。此处可以配置多个 Realm,将按照相应的顺序及策略进行访问。

# 2.4 角色、授权

# 1、授权概念

授权,也叫访问控制,即在应用中控制谁访问哪些资源(如访问页面/编辑数据/页面操作等)。在授权中需了解的几个关键对象:主体(Subject)、资源(Resource)、权限 (Permission)、角色(Role)。

主体(Subject):访问应用的用户,在 Shiro 中使用 Subject 代表该用户。用户只有授权后才允许访问相应的资源。

资源(Resource):在应用中用户可以访问的 URL,比如访问 JSP 页面、查看/编辑某些数据、访问某个业务方法、打印文本等等都是资源。用户只要授权后才能访问。

权限(Permission):安全策略中的原子授权单位,通过权限我们可以表示在应用中用户有没有操作某个资源的权力。即权限表示在应用中用户能不能访问某个资源,如:访问用户列表页面查看/新增/修改/删除用户数据(即很多时候都是CRUD(增查改删)式权限控制)等。权限代表了用户有没有操作某个资源的权利,即反映在某个资源上的操作允不允许。

Shiro 支持粗粒度权限(如用户模块的所有权限)和细粒度权限(操作某个用户的权限,即实例级别的)。

角色(Role):权限的集合,一般情况下会赋予用户角色而不是权限,即这样用户可以拥有一组权限,赋予权限时比较方便。典型的如:项目经理、技术总监、CTO、开发工程师等都是角色,不同的角色拥有一组不同的权限。

# 2、授权方式

- 编程式:通过写if/else 授权代码块完成

- 注解式:通过在执行的Java方法上放置相应的注解完成,没有权限将抛出相应的异常

- JSP/GSP 标签:在JSP/GSP 页面通过相应的标签完成

# 3、授权流程

- 首先调用 Subject.isPermitted*/hasRole* 接口,然后委托给 SecurityManager,而 SecurityManager 接着会委托给 Authorizer;

- Authorizer 是真正的授权者,如果调用如 isPermitted(“user:view”),其首先会通过 PermissionResolver 把字符串转换成相应的 Permission 实例;

- 在进行授权之前,其会调用相应的 Realm 获取 Subject 相应的角色/权限用于匹配传入的角色/权限;

- Authorizer 会判断 Realm 的角色/权限是否和传入的匹配,如果有多个 Realm,会委托给 ModularRealmAuthorizer 进行循环判断,如果匹配如isPermitted*/hasRole* 会返回true,否则返回 false 表示授权失败。

# 2.5 Shiro 加密

实际系统开发中,一些敏感信息需要进行加密,比如说用户的密码。Shiro 内嵌很多常用的加密算法,比如 MD5 加密。

Shiro 可以很简单的使用信息加密。

1、使用 Shiro 进行密码加密

public class ShiroMD5 {

public static void main(String[] args) {

//密码明文

String password = "z3";

//使用 md5 加密

Md5Hash md5Hash = new Md5Hash(password);

System.out.println("md5 加密:"+md5Hash.toHex());

//带盐的 md5 加密,盐就是在密码明文后拼接新字符串,然后再进行加密

Md5Hash md5Hash2 = new Md5Hash(password,"salt");

System.out.println("md5 带盐加密:"+md5Hash2.toHex());

//为了保证安全,避免被破解还可以多次迭代加密,保证数据安全

Md5Hash md5Hash3 = new Md5Hash(password,"salt",3);

System.out.println("md5 带盐三次加密:"+md5Hash3.toHex());

//使用父类实现加密

SimpleHash simpleHash = new SimpleHash("MD5",password,"salt",3);

System.out.println("父类带盐三次加密:"+simpleHash.toHex());

}

}

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

# 2.6 Shiro 自定义登录认证

Shiro 默认的登录认证是不带加密的,如果想要实现加密认证需要自定义登录认证,自定义 Realm。

代码实现:

public class MyRealm extends AuthenticatingRealm {

//自定义的登录认证方法,Shiro 的 login 方法底层会调用该类的认证方法完成登录认证

//需要配置自定义的 realm 生效,在 ini 文件中配置,或 Springboot 中配置

//该方法只是获取进行对比的信息,认证逻辑还是按照 Shiro 的底层认证逻辑完成认证

protected AuthenticationInfo doGetAuthenticationInfo(

AuthenticationToken authenticationToken) throws

AuthenticationException {

//1 获取身份信息

String principal = authenticationToken.getPrincipal().toString();

//2 获取凭证信息

String password = new String((char[])

authenticationToken.getCredentials());

System.out.println("认证用户信息:"+principal+"---"+password);

//3 获取数据库中存储的用户信息

if(principal.equals("zhangsan")){

//3.1 数据库存储的加盐迭代 3 次密码

String pwdInfo = "7174f64b13022acd3c56e2781e098a5f";

//3.2 创建封装了校验逻辑的对象,将要比较的数据给该对象

AuthenticationInfo info = new SimpleAuthenticationInfo(

authenticationToken.getPrincipal(),

pwdInfo,

ByteSource.Util.bytes("salt"),

authenticationToken.getPrincipal().toString());

return info;

}

return null;

}

}

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23

24

25

26

27

28

# 第三章 与 Spring Boot 整合

主要是三个步骤:

- 引入依赖。

- 编写配置文件。

- 实现业务功能。

详细内容可以参考这篇文章: